Меня всегда удивляло, почему рыбки, эти милые создания, плавающие в воде и живущие своей тихой жизнью, зачем-то глотают дурацкие блёсны? От скуки или глупости? Или от незнания? Не ведают они, что такое жариться на раскаленной сковороде, потому и готовы хватать все яркое, отправляясь затем в ад. С фишингом всё то же самое.

Впрочем, наш сегодняшний разговор – про клёв: на какого живца ловят в фишинге и что привлекает жертву? Причем мы хотим рассказать об этом не ради злорадства, а с целью призвать вас к бдительности. Современный фишинг, будучи разнообразным и изобретательным, не так прост для выявления.

Итак, десять наиболее часто встречаемых видов фишинга.

1. «Система безопасности сообщает…»

Какой самый безопасный способ напасть на интернет-пользователя? С точки зрения мошенников – назвать себя защитниками. Именно так поступают отправители писем, предупреждающих о якобы обнаруженной опасности.

Распознать «доброхотов» непросто – обычно они прячутся под вполне нормальными вывесками, которые могут проявиться при срабатывании систем защиты. Но даже если мошенники не угадали с выбором, скажем антивирусной программы, они могут выдать себя за сетевые средства защиты, устанавливаемые, например, провайдером интернет-услуг.

Еще большей опасности подвергаются корпоративные пользователи. Службы безопасности компаний, где они работают, редко рассказывают им, как устроена система коллективной защиты, какие программы безопасности установлены и как они реагируют на уловки злоумышленников, в том числе фишинг-спамеров.

Фишинг под прикрытием Avast

А теперь реальный пример фишинга. Сообщение, полученное пользователем, содержит предупреждение об обнаружении троянов, встроенных в письма в почтовом ящике. Для защиты содержимого электронной почты и предотвращения потери данных злоумышленники, прикрываясь именем известного вендора антивирусных программ Avast, предлагают запустить свою программу-сканер. Что будет затем? Пользователю придется много и долго искать потерянные письма. Можно ли распознать угрозу? Все зависит от уровня квалификации мошенников.

Типовые приемы обмана, используемые при фишинг-спаме, показаны на рис. 3. Прежде всего надо обратить внимание на адрес отправителя письма.

Приемы обмана, используемые мошенниками при фишинг-спаме

Второй значимый признак – грамматические и стилистические ошибки в тексте сообщения. Объясняются они просто: фишинг-мошенники стараются скрываться за государственными границами и часто атакуют из других стран. Плохое знание местного языка – явный признак «иностранца».

Третий признак – разница между показываемым текстом ссылки и реальным адресом.

2. Сообщение от службы пенсионной и медицинской поддержки

Хотя к этому типу атак мы отнесли только прикрытие от имени служб пенсионной и медицинской поддержки, их список может быть значительно шире. Помните одно: злоумышленники не будут останавливаться ни перед чем.

Фейковое письмо с ежемесячным счетом за оказанные медуслуги

После получения такого письма пользователь обнаружил, что вместо файла там вставлена картинка, выбор которой ведет к странице регистрации служб Google. Введя логин и пароль, жертва подарит мошенникам доступ к своим Google-документам, учетной записи Android-телефона и сохраненным резервным копиям.

3. «UPS: информация о доставке посылки # 1ZBE312…»

Популярные клиентские службы сегодня становятся мишенью для мошенников. Перед вами фейковое письмо из службы доставки посылок UPS. Оповещение предлагает получателю ознакомиться с графиком прохождения точек контроля: загрузить мобильное приложение, чтобы получить полную информацию онлайн. Это – достоверный ресурс. Фейк в данном случае представлен в виде ссылки, предлагающей получить полную информацию сразу, без долгой регистрации.

Фейковое оповещение службы доставки посылок UPS, предлагающее получателю ознакомиться с графиком прохождения точек контроля

4. «Шокирующее видео: пассажир United Airlines умер от кровоизлияния на глазах у всех»

«Шокирующее видео», «Секретные материалы», «Тайны КГБ/ФСБ», «Бонусы, о которых никто не знает», «Откровенные фото селебрити», «Предсказания Ванги», «Прогноз Нострадамуса» – эти и другие заголовки вызывают эмоции, которыми пользуются мошенники.

Самое неприятное в атаках данного типа состоит в том, что злоумышленники часто используют ссылки на реальные события, волнующие граждан. Взять, к примеру, случай с исчезновением Boeing 777-200ER авиакомпании Malaysia Airlines, выполнявшего рейс MH370 8 марта 2014 года. Вскоре в Сети появилась таинственная видеозапись якобы с места обнаружения пропавшего самолета. Для привлечения внимания жулики использовали броские заголовки, а переходы по ссылкам приводили к заражению вредоносным кодом, предложениям позвонить на платный телефонный номер или отправить SMS, которое оказывалось вовсе не бесплатным.

Фейковое видео, опубликованное хакерами для вирусного заражения компьютеров

5. «Вам пришла посылка, но курьер не смог доставить…»

Развитие международных и национальных почтовых служб не могло не привлечь любителей наживы. Заинтересованность клиентов в скором получении товара создает идеальные условия для потери ими бдительности. Хакеры приходят в дом (на электронную почту) через сообщения следующего содержания: «Уведомление. Ваша посылка поступила в отделение [дата]. Курьер не смог доставить ее по указанному адресу. Для получения посылки распечатайте квитанцию и предъявите ее в отделении почтовой связи [ссылка]».

Очевидно, что даже если вы не ждете посылки, вполне возможно, это подарок, например, от eBay или AliExpress – они иногда практикуют подобную рассылку для привлечения клиентов.

Фейк-сообщение от службы почтовой доставки DHL

Например, в сообщении якобы от службы доставки DHL говорится, что курьер не смог доставить адресату посылку с каким-нибудь вполне «серьезным» номером, скажем ETBAKPRSU3. Чтобы ее получить, предлагается тот же сценарий: распечатать квитанцию из приложенного файла, с которой и обратиться в почтовой отделение. Причем в случае просрочки свыше 15 рабочих дней обещают наложить штраф в размере $8,26 за каждый день сверхурочного хранения.

Обычно в таком письме находится модуль, заражающий компьютер трояном. Но как тяжело устоять против угрозы подобного штрафа!

6. «Обновите свою историю болезни…»

Эта угроза пока еще не дошла до России, но стремительное развитие цифровой экономики скоро приведет к тому, что и нам придется познакомиться с подобными фейками.

Пациенты американских клиник – желанная цель мошенников всего мира

Секрет успеха фишинг-атак данного типа основан на том, что, становясь сотрудником даже небольшой компании, не говоря уже о корпорациях, гражданин сразу попадает в систему обязательного медицинского страхования, позволяющую ему за отчисления, регулярно производимые работодателем, получать медицинскую помощь, в частности регулярные обследования с рекомендациями врачей. Предоставление услуг автоматизировано.

7. «Срочно смените пароль…»

Говорят, появлением этой уловки мир обязан компании Apple, несколько лет назад сыгравшей с пользователями iPhone злую шутку. Так, ранним утром на их смартфоны стало поступать следующее сообщение: «Вам необходимо заменить пароль на доступ к iPhone в течение 60 минут». После чего запускался таймер обратного отсчета, оставляя пользователя наедине с пугающей мыслью: как же дальше жить без айфона?..

Официальный таймер обратного отсчета, сработавший на iPhone

Позднее инженеры Apple по-разному трактовали смысл происходящего. Сначала говорили, что требование о смене пароля возникало после установки профиля MDM (Mobile Device Management). В других случаях – что сообщение исходило от браузера Safari, которому что-то не нравилось в прежних посещениях Интернета и избавиться от этого предлагалось через настройки, очистив историю посещений и удалив сохраненные данные. Аналогичная «чистка» могла быть произведена автоматически путем замены пароля доступа.

Как бы то ни было, шутка понравилась мошенникам, которые приняли ее на вооружение и часто «шутили» уже от своего имени.

8. «Требуется срочно проверить работу пароля»

Если вы работали в крупной корпорации, то наверняка каждые три месяца (а иногда и чаще) сталкивались с ситуацией, когда, придя утром на рабочее место, не могли войти в свой почтовый ящик и начинали паниковать: надо срочно отвечать на пришедшие после планерки письма, готовить данные для предстоящей командировки, согласовать квартальный отчет, а почта не работает! Через полчаса выяснялось, что это собственная служба безопасности в целях укрепления защиты почтовой переписки в очередной раз изменила пароли доступа и надо каждому сотруднику взять под расписку новый пароль.

Как шутят в народе: «Если служба существует, то она должна периодически напоминать о своем существовании». Мошенники с большим удовольствием дурят доверчивых пользователей, предлагая «сервис», от которого трудно отказаться.

Мошенники под видом службы безопасности Paypal пробуют выкрасть логин и пароль

На рисунке 10 показан пример, когда мошенники под видом службы безопасности сообщают о якобы выявленной неавторизованной активности в отношении платежного счета и предлагают клиенту войти в систему и проверить, все ли там нормально. Конечно, для «удобства» вход предлагается через диалоговую форму, введя в которую пароль, они дарят его мошенникам.

Распознать трюк часто несложно, требуется лишь понимание простых правил. Первое: любая серьезная система будет обращаться к вам лично, поэтому вместо “dear member” вы непременно увидите “dear Peter Ivanov”. Второе: запрос от мошенников будет получен по открытому протоколу http, тогда как реальный сервис обратится к вам по защищенному протоколу https. Этот признак скрывается в адресной строке браузера: например, в Chrome для страниц, полученных по https, в начале адресной строки появляется надпись зеленого цвета «Надежный».

9. «Внимание, опасность!»

Угроза потери доступа к часто используемым сетевым ресурсам, защищаемым с помощью логина и пароля, – еще одна хитрость, на которую ловят доверчивых пользователей. Обычно это выглядит как сообщение об обнаружении «необычной активности, связанной с учетной записью в соцсети», что дает повод для волнений. И мошенники тут как тут: достаточно пользователю занервничать и нажать на ссылку, чтобы их план сработал.

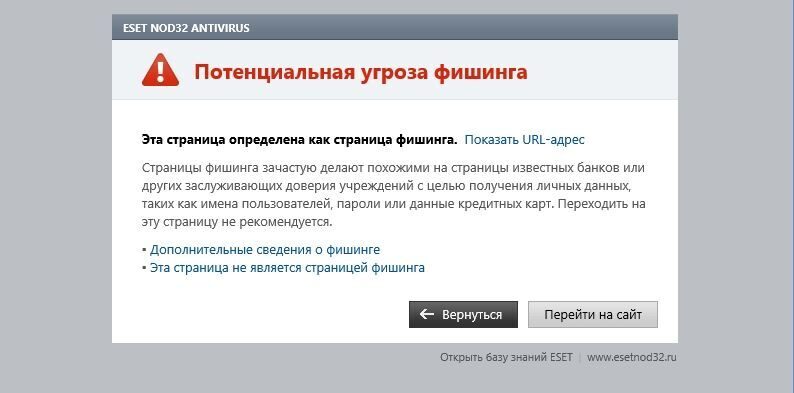

В данном случае сообщение появляется через браузер и обычно выглядит как извещение о посещении опасного сайта, который система защиты распознала как вредоносный, предлагая «аккуратно покинуть запретную территорию», нажав кнопку-ловушку, подготовленную злоумышленниками

10. «Вам надо срочно…»

Сообщения типа «вам надо срочно оплатить задолженность в банке… подтвердить адрес своего почтового ящика… оплатить штраф за автонарушение… переслать деньги сыну, дочери, маме…» обычно сразу становятся предметом горячих обсуждений в соцсетях. «Как можно?», «Есть ли у них совесть?» – эти вопросы, увы, волнуют только тех, кто попался на удочку мошенников.

Письмо якобы от службы техподдержки университетского почтового сервера с просьбой подтвердить принадлежность своего рабочего email-ящика после проведенных восстановительных работ

Мы не открыли Америку…

Не будем скромничать: десять заповедей антифишинга, которые вы прочитали, это результаты отчета за II квартал 2017 года, опубликованные компанией KnowBe4, чей профиль – компьютерная безопасность. Добавим, что в должности главного специалиста по хакингу (Chief Hacking Officer, CHO) в ней работает Кевин Митник (Kevin Mitnick), один из самых известных хакеров мира.

В далеком 1979-м он умудрился проникнуть в компьютерную сеть DEC, а позднее взломал сеть Pacific Bell, за что был осужден и провел четыре года в заключении. Однако цели самих хакеров в то время были иными: к слову, у того же Митника – это копирование учебников по технологиям связи. Интересы же нынешних компьютерных мошенников куда более меркантильные.