Специалисты компании «Доктор Веб» обнаружили интересный образчик малвари. Троян 1C.Drop.1 нацелен не просто на российских пользователей, но на российские компании. Зловред заражает компьютеры с установленными бухгалтерскими приложениями 1С и запускает на устройствах криптовымогателя. При этом 1C.Drop.1 — это первый попавший в вирусную лабораторию «Доктор Веб» троян, написанный на русском языке, то есть на встроенном языке программирования 1С.

1C.Drop.1 распространяется посредством электронной почты, среди зарегистрированных в базе контрагентов. Можно скать, что мошенники используют социальную инженерию, так как письма озаглавлены темой «У нас сменился БИК банка» и сопровождаются следующим текстом:

«Здравствуйте!

У нас сменился БИК банка.

Просим обновить свой классификатор банков.

Это можно сделать в автоматическом режиме, если Вы используете 1С Предприятие 8.

Файл — Открыть обработку обновления классификаторов из вложения.

Нажать ДА. Классификатор обновится в автоматическом режиме.

При включенном интернете за 1-2 минуты».

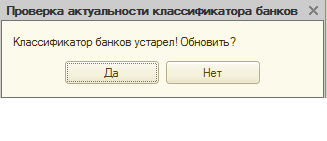

К письму действительно прикреплен файл внешней обработки для программы «1С:Предприятие» с именем «ПроверкаАктуальностиКлассификатораБанков.epf». Тело этого модуля защищено паролем, поэтому просмотреть его исходный код стандартными средствами невозможно. Если получатель такого письма последует предложенным инструкциям и откроет этот файл в программе «1С:Предприятие», на экране отобразится такое диалоговое окно:

Какую бы кнопку после этого ни нажал пользователь, троян 1C.Drop.1 будет запущен, а в окне «1С:Предприятие» появится форма с изображением котиков:

Какую бы кнопку после этого ни нажал пользователь, троян 1C.Drop.1 будет запущен, а в окне «1С:Предприятие» появится форма с изображением котиков:

Осуществив заражение, троян приступает к активным действиям. В первую очередь он ищет в базе 1С контрагентов, для которых заполнены поля с адресом электронной почты, и рассылает по этим адресам письмо с собственной копией. Вместо адреса отправителя малварь использует email, указанный в учетной записи пользователя 1С, а если таковой отсутствует, вместо него подставляется адрес 1cport@mail.ru.

В качестве вложения троянец прикрепляет к письму файл с именем «ОбновитьБИКБанка.epf», который и содержит копию малвари. Пользователи, попытавшиеся открыть такой файл в приложении 1С, также пострадают от запустившегося на их компьютере шифровальщика, однако эта копия 1C.Drop.1 разошлет по адресам контрагентов поврежденный EPF-файл, который программа «1С:Предприятие» уже не сможет открыть. Специалисты пишут, что 1C.Drop.1 поддерживает работу с базами следующих конфигураций 1С:

- «Управление торговлей, редакция 11.1»

- «Управление торговлей (базовая), редакция 11.1»

- «Управление торговлей, редакция 11.2»

- «Управление торговлей (базовая), редакция 11.2»

- «Бухгалтерия предприятия, редакция 3.0»

- «Бухгалтерия предприятия (базовая), редакция 3.0»

- «1С:Комплексная автоматизация 2.0»

Завершив вышеперечисленные операции, троян наконец запускает на зараженной машине шифровальщика Trojan.Encoder.567, а затем требует у жертвы выкуп.

Исследователи «Доктор Веб» пишут, что вредоносные файлы для 1С, которые способны модифицировать или заражать другие файлы внешней обработки, известны еще с 2005 года, но полноценный троян-дроппер, скрывающий в себе шифровальщика, встретился им впервые.