Имеется информация о том, что атаке подверглись и компьютеры Следственного комитета Российской Федерации, но его представители, как и пресс-служба МВД, опровергают сообщения, заявляя, что никакого вируса во внутренних сетях нет.

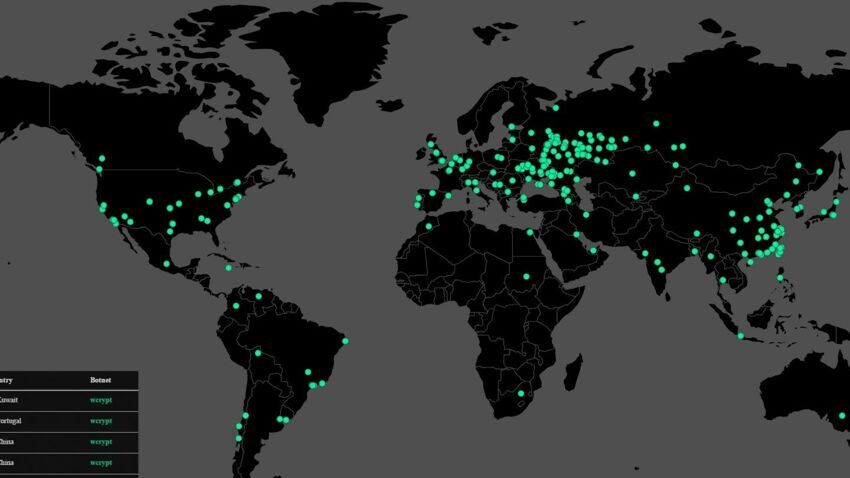

Об атаках вируса ранее сообщил и мобильный оператор «Мегафон». Согласно многочисленным сообщениям, атакам подверглись не только российские компании и организации. Сегодня были заражены компьютеры нескольких больниц Великобритании, чуть позже вирус атаковал испанского телекоммуникационного оператора Telefonica. Сотрудник компании Avast сообщил, что атака коснулась Украины и Тайваня.

Судя по имеющейся у специалистов информации, заражение компьютеров могло происходить через имеющуюся в операционной системе Windows «дыру». Компания Microsoft выпустила обновление, устраняющее недочёт ещё в марте, но, по всей видимости, те, у кого обновления отключены, в итоге и оказались жертвами вируса-вымогателя.

UPD.

Создатели WannaCry использовали эксплойт для Windows, известный под названием EternalBlue. Он эксплуатирует уязвимость, которую Microsoft закрыла в обновлении безопасности MS17-010 от 14 марта этого года. С помощью этого эксплойта злоумышленники могли получать удаленный доступ к компьютеру и устанавливать на него собственно шифровальщик.

Если у вас установлено обновление и уязвимость закрыта, то удаленно взломать компьютер не получится. Однако исследователи «Лаборатории Касперского» из GReAT отдельно обращают внимание на то, что закрытие уязвимости никак не мешает работать собственно шифровальщику, так что, если вы каким-либо образом запустите его, патч вас не спасет.

В данном случае всем пользователям Windows настоятельно рекомендуется установить системное обновление безопасности MS17-010, тем более что Microsoft выпустила его даже для официально более неподдерживаемых систем вроде Windows XP или Windows 2003. Серьезно, установите его вот прямо сейчас — сейчас как раз тот самый случай, когда это действительно важно!

Интересно: Программист, пользующийся аккаунтом @MalvareTechBlog в Twitter, смог случайно остановить вирус-вымогатель Wanna Cry благодаря регистрации доменного имени, к которому обращалась программа, поражавшая компьютеры.Остановлен вирус был благодаря регистрации доменного имени iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com. Программист и его коллега Дариан Хасс выяснили, что именно по такому адресу обращался вирус. Они зарегистрировали домен, чтобы проследить активность хакерской программы. В итоге выяснилось, что адрес этот был зашит в коде вируса на случай необходимости его остановить

Атаку удалось остановить благодаря регистрации этого доменного имени, однако она может продолжиться, как только будет изменен адрес в вирусе.